Die Zertifikate befinden sich in:

/etc/haproxy/haproxy.pem

Die Korrekten Berechtigungen sind 400. (Nur read für root) und können so gesetzt werden:

chmod 400 haproxy.pem

Die Datei enthält Sections:

-----BEGIN CERTIFICATE-----

MIIEzjCCA7agAwIBAgISESGiWLxseXetsJGbfZKEfehiMA0GCSqGSIb3DQEBCwUA

MEwxCzAJBgNVBAYTAkJFMRkwFwYDVQQKExBHbG9iYWxTaWduIG52LXNhMSIwIAYD

...

-----END CERTIFICATE-----

-----BEGIN RSA PRIVATE KEY-----

MIIEowIBAAKCAQEAsDGatsqSubHWmDG2IOVbocgwJfX9dB3EtXFw6HN87zDvAvvE

9KUsDqMQiU2+aORZapzhl0oL1cfznPpQYyo4WGprQiNyL82TTxeWhCNRnBv4tnJw

...

-----END RSA PRIVATE KEY-----

Das Mindeste ist, dass der Zertifikat für den Load-Balancer sowie Private Key davon enthalten sind. Die Datei wird in haproxy.cfg referenziert:

frontend acdportal_https mode http bind :443 ssl crt /etc/haproxy/haproxy.pem #verify optional

Falls ein Intermediate-Zertifikat eingefügt werden muss (Beispiel Sales-Force falls der Zertifizierungschain nicht bei SalesForce bekannt ist), kann dies wie folgt geschehen:

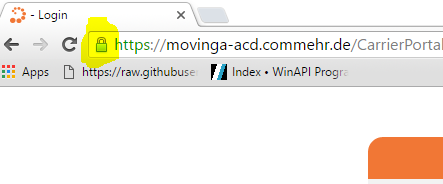

- Rechter Mausklick auf die Zertifizierung im Browser:

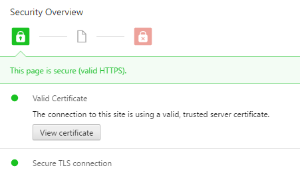

- Details des Zertifikats anzeigen lassen:

- View Certificate

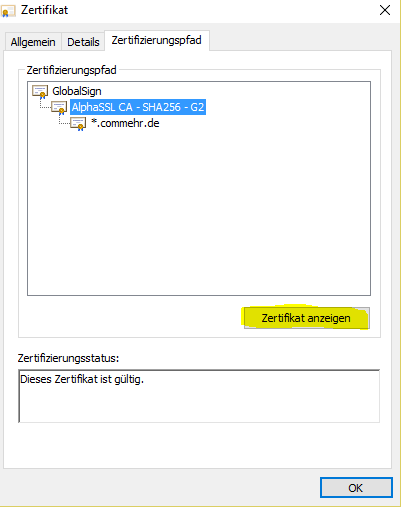

- Intermediate Zertifikat anzeigen lassen:

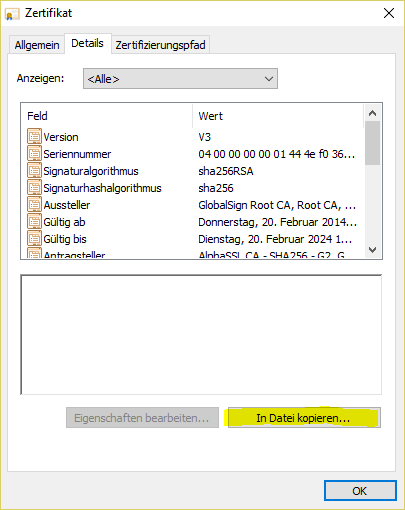

- Als Datei speichern:

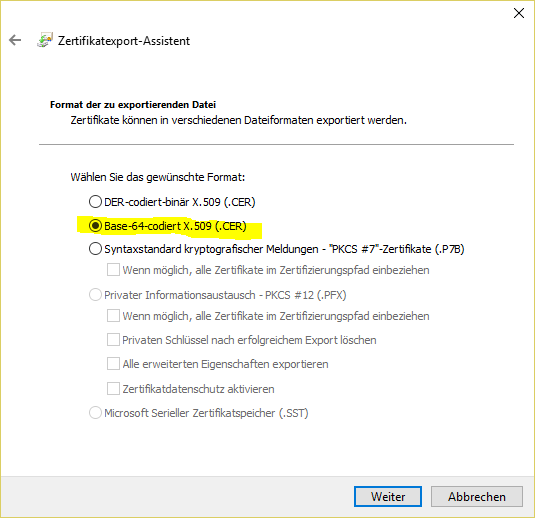

- In Base-64 format:

#

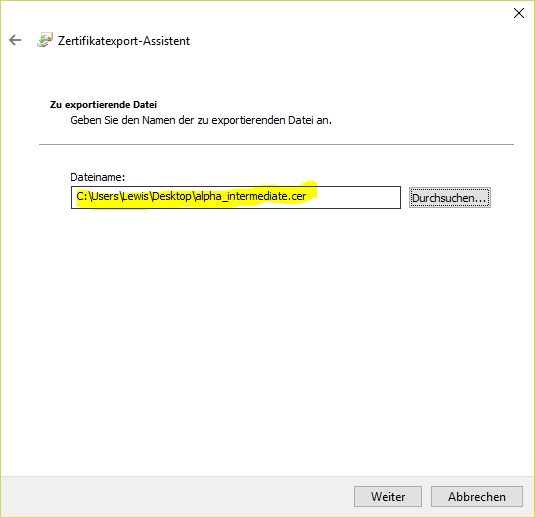

- Auf den lokalen Rechner speichern:

Die Datei dann mit einem Text-Editor editieren, dann den Inhalt des Intermediate-Zertifikats in die Datei haproxy.pem ganz unten hineinkopieren.

Dann:

service haproxy reload