| Sv translation | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

The CHAT role is used for conducting chat sessions with agents from external websites. The chat server is a Java application, which can be installed in parallel on the web servers - with a corresponding RAM extension of about 4 GB per server - or installed on a separate server eDie Rolle CHAT wird für das Durchführen von Chat-Sessions, ausgehend von externe Webseiten, mit den Agenten verwendet. Der Chat-Server ist eine Java Anwendung, was parallel auf den Webservern - bei entsprechende RAM Erweiterung um ca. 4 GB pro Server - mit installiert werden kann, oder auf einem separaten Server installiert wird. Java 8 InstallationIn diesem Schritt wird Java 8 auf dem Server installiertthis step Java 8 is installed on the server.

Installing and Configuring ClientMessengerInstallieren und KonfigurierenClientMessenger InstallationDas Verzeichnis ClientMessenger wird nach The ClientMessenger directory is copied to /home/jtel kopiert.

Hazelcast ClusterKonfigurationConfigurationThe configuration of the Hazelcast cluster must be checked. For new installations of Die Konfiguration des Hazelcast-Clusters muss geprüft werden. Bei Neuinstallationen von Release 3.11 ab 01.04.2018 sind die Einträge as of April 1, 2018, the entries in hazelcast.xml vorhanden, davor hingegen nichtare available, but not before.

The necessary configuration sections in hazelcast.xml are listed hereDie notwendigen Konfigurationsabschnitte in hazelcast.xml sind hier aufgeführt:

Sämtliche Rechner im Hazelcast-Cluster betrachtenView all computers in the Hazelcast cluster:

ClientMessenger als Daemon Prozess installierenInstall ClientMessenger as a daemon processIf the repositories are located on a Windows machine (this can only affect old installations), the start script Falls die Repositories auf einer Windows Maschine liegen (dies kann nur alte Installationen betreffen), muss der Start-Skript /etc/init.d/jtel-clientmessenger vorher repariert werden, damit aus must be repaired before, so that CR+LF nur becomes only LF wird.

Die Konfiguration, bzw. die Startdatei jtel-clientmessenger muss ggf. angepasst werden, damit die Datenbank-Verbindung aufgebaut werden kann. Hierbei muss <password> mit den Passwort für den root User der Datenbank ersetzt werdenThe configuration or the start file jtel-clientmessenger may have to be adapted so that the database connection can be established. Here <password> must be replaced with the password for the root user of the database:

Anschließend, wird der Prozess als Linux Daemon installiertThen, the process is installed as a Linux daemon:

Update Skript anlegenCreate update scriptAn update script is created for updating the chat serverFür das Updaten des Chat-Servers wird ein Update-Skript angelegt:

FirewallKonfigurationconfigurationNext, the open ports for the chat service must be entered in the firewall and saved persistently. Here you can distinguish whether http (speak unsecure websocket) or Als nächstes müssen in der Firewall die Port-Freigaben für den Chat Dienst eingetragen und persistent gespeichert werden. Hierbei kann unterschieden werden, ob http (sprich unsecure websocket) oder https (secure websocket) genutzt wird. Da der Load-Balancer den https üblicherweise entschlüsselt, muss bei https nur der Port 3003 auf den Load-Balancer geöffnet werden. Firewall Konfiguration httpFolgende Befehle, auf folgende Maschinen ausführen: is used. Since the load balancer usually decrypts the https, for https only port 3003 needs to be opened to the load balancer. Firewall configuration httpExecute the following commands, on the following machines:

FirewallKonfigurationconfiguration https

Firewall Centos 6

Load BalancerKonfigurationConfigurationhaproxy.cfg Anpassungencfg AdjustmentsFürFor httpFolgende Anpassungen werden am haproxy vorgenommen, bei einer http Verbindung für den Chat nach AussenThe following adjustments are made on the haproxy, in case of a http connection for the chat to the outside:

For https

Reload Haproxyneu ladenAnschließendThen, den haproxy neu laden mit folgenden Befehlreload the haproxy with the following command:

ChatKonfigurationConfigurationParameterParameters (alsas sysadmin)FürFor https / wss

For http / ws

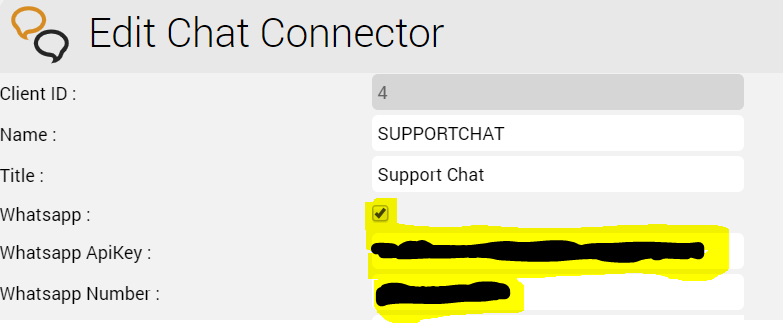

StatusEin entsprechender Agentenstatus für An appropriate agent status for "Chat" - oder einen vorhandenen Status - muss konfiguriert werden, sodass der Chat an den Agenten verteilt wird: Max Chats pro AgentDie maximale Anzahl an parallele Chats pro Agent muss konfiguriert werden. Dieser Wert ist standardmäßig bei allen Agenten auf 0 eingestellt. Zusätzliche Konfigurationen für WhatsAppDamt What's App funktioniert, müssen weitere Konfigurationen noch getätigt werden. or an existing status - must be configured so that chat is distributed to the agent: Max chats per agentThe maximum number of parallel chats per agent must be configured. This value is set to 0 by default for all agents. Additional configurations for WhatsAppIn order for What's App to work, further configurations still need to be made. Note: setting up the WhatsApp business account or connecting to the provider (currently TynTec) is done directly with the providerHinweis: das Einrichten vom WhatsApp Business-Konto bzw. die Anbindung an den Provider (derzeit TynTec) erfolgt direkt mit dem Provider.

Additional configuration in jtel-clientmessengerDer Parameter DATADIR muss geprüft werden. Dies muss entweder auf das The parameter DATADIR must be checked. This must point to either the /srv/jtel/shared/Data/Clients/ Verzeichnis zeigen, falls dieser am Chat-Server direkt gehostet ist, oder directory if it is hosted directly on the chat server, or /home/jtel/shared/Data/clients/, falls der Server das Verzeichnis gemoutet hat if the server has mooted the directory.

Zusätzliche Konfigurationen am Load-BalancerAdditional configurations on the load balancerAdditional entries are required in the frontend area for the portalIm Bereich frontend für das Portal sind zusätzliche Einträge nötig:

Zusätzliche ParameterAdditional parametersThe following system parameters must be checked in the portalFolgende System-Parameter müssen im Portal geprüft werden:

Customize TynTec APIEndpunkte anpassenendpointsIt may be necessary to adjust the API endpoints to which the messages are sent. Currently TynTec does not offer the possibility to do this via a web configuration, this must be done via a REST call. The easiest way to do this is to use Postman. The following parameters are required, both callback URLs are adjusted according to the end point of the system.

Es kann notwendig sein, die API Endpunkte anzupassen, auf den die Nachrichten gesendet werden. Derzeit bietet TynTec keine Möglichkeit dies über eine Web-Konfiguration durchzuführen, dies muss über ein REST Aufruf geschehen. Dies kann am einfachsten mit Postman erfolgen. Folgende Parameter werden benötigt, hierbei werden beide Callback-URL entsprechend des Endpunktes des Systems angepasst.

Chat-ConnectorKonfigurationConfigurationThe following additional parameters are configured in the Chat Connector:

Folgende zusätzliche Parameter werden beim Chat-Connector konfiguriert:

|

| Sv translation | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Die Rolle CHAT wird für das Durchführen von Chat-Sessions, ausgehend von externe Webseiten, mit den Agenten verwendet. Der Chat-Server ist eine Java Anwendung, was parallel auf den Webservern - bei entsprechende RAM Erweiterung um ca. 4 GB pro Server - mit installiert werden kann, oder auf einem separaten Server installiert wird. Java 8 InstallationIn diesem Schritt wird Java 8 auf dem Server installiert.

ClientMessenger Installieren und KonfigurierenClientMessenger InstallationDas Verzeichnis ClientMessenger wird nach /home/jtel kopiert.

Hazelcast Cluster KonfigurationDie Konfiguration des Hazelcast-Clusters muss geprüft werden. Bei Neuinstallationen von Release 3.11 ab 01.04.2018 sind die Einträge in hazelcast.xml vorhanden, davor hingegen nicht.

Die notwendigen Konfigurationsabschnitte in hazelcast.xml sind hier aufgeführt:

Sämtliche Rechner im Hazelcast-Cluster betrachten:

ClientMessenger als Daemon Prozess installierenFalls die Repositories auf einer Windows Maschine liegen (dies kann nur alte Installationen betreffen), muss der Start-Skript /etc/init.d/jtel-clientmessenger vorher repariert werden, damit aus CR+LF nur LF wird.

Die Konfiguration, bzw. die Startdatei jtel-clientmessenger muss ggf. angepasst werden, damit die Datenbank-Verbindung aufgebaut werden kann. Hierbei muss <password> mit den Passwort für den root User der Datenbank ersetzt werden:

Anschließend, wird der Prozess als Linux Daemon installiert:

Update Skript anlegenFür das Updaten des Chat-Servers wird ein Update-Skript angelegt:

Firewall KonfigurationAls nächstes müssen in der Firewall die Port-Freigaben für den Chat Dienst eingetragen und persistent gespeichert werden. Hierbei kann unterschieden werden, ob http (sprich unsecure websocket) oder https (secure websocket) genutzt wird. Da der Load-Balancer den https üblicherweise entschlüsselt, muss bei https nur der Port 3003 auf den Load-Balancer geöffnet werden. Firewall Konfiguration httpFolgende Befehle, auf folgende Maschinen ausführen:

Firewall Konfiguration https

Firewall Centos 6

Load Balancer Konfigurationhaproxy.cfg AnpassungenFür httpFolgende Anpassungen werden am haproxy vorgenommen, bei einer http Verbindung für den Chat nach Aussen:

Für https

Haproxy neu ladenAnschließend, den haproxy neu laden mit folgenden Befehl:

Chat KonfigurationParameter (als sysadmin)Für https / wss

Für http / ws

StatusEin entsprechender Agentenstatus für "Chat" - oder einen vorhandenen Status - muss konfiguriert werden, sodass der Chat an den Agenten verteilt wird: Max Chats pro AgentDie maximale Anzahl an parallele Chats pro Agent muss konfiguriert werden. Dieser Wert ist standardmäßig bei allen Agenten auf 0 eingestellt. Zusätzliche Konfigurationen für WhatsAppDamt What's App funktioniert, müssen weitere Konfigurationen noch getätigt werden. Hinweis: das Einrichten vom WhatsApp Business-Konto bzw. die Anbindung an den Provider (derzeit TynTec) erfolgt direkt mit dem Provider.

Zusätzliche Konfiguration im jtel-clientmessengerDer Parameter DATADIR muss geprüft werden. Dies muss entweder auf das /srv/jtel/shared/Data/Clients/ Verzeichnis zeigen, falls dieser am Chat-Server direkt gehostet ist, oder /home/jtel/shared/Data/clients/, falls der Server das Verzeichnis gemoutet hat.

Zusätzliche Konfigurationen am Load-BalancerIm Bereich frontend für das Portal sind zusätzliche Einträge nötig:

Zusätzliche ParameterFolgende System-Parameter müssen im Portal geprüft werden:

TynTec API Endpunkte anpassenEs kann notwendig sein, die API Endpunkte anzupassen, auf den die Nachrichten gesendet werden. Derzeit bietet TynTec keine Möglichkeit dies über eine Web-Konfiguration durchzuführen, dies muss über ein REST Aufruf geschehen. Dies kann am einfachsten mit Postman erfolgen. Folgende Parameter werden benötigt, hierbei werden beide Callback-URL entsprechend des Endpunktes des Systems angepasst.

Chat-Connector KonfigurationFolgende zusätzliche Parameter werden beim Chat-Connector konfiguriert:

|